Scopri come Mithril può garantire e aumentare la sicurezza in questo settore

Scopri di più

Una soluzione di virtual patching per il mondo finance

Una società di sviluppo ha bisogno di mettere in protezione i propri sistemi gestionali operanti nel campo finanziario, senza la possibilità di modificarne il funzionamento o il codice.

INDUSTRY: Financial Services

Il mondo finanziario è uno dei settori più colpiti dai cyber attacchi: i dati relativi ai servizi di pagamento e le transazioni da processare sono dati sensibili che in mani sbagliate possono creare gravi danni.

Le piattaforme finanziarie infatti contengono molte informazioni sensibili, come i numeri delle carte di debito/credito e i pin dei correntisti. Si tratta di target molto sensibili per i cybercriminali, che hanno la possibilità di far fruttare le informazioni sottratte nell’immenso mercato del Dark Web.

Spesso i sistemi del back-end del settore bancario e finanziario sono stati concepiti diverse decine di anni fa con tecnologie ormai in disuso, e pertanto oggi difficilmente modificabili. La necessità di mettere in sicurezza questi sistemi ha creato la necessità di adottare soluzioni di “Virtual patching”.

Questo tipo di soluzioni permettono di applicare un adeguato livello di protezione senza dover modificare una singola linea di codice del servizio che si vuole proteggere.

COSA RISOLVE MITRHIL:

Mithril ha consentito al cliente di proteggere un applicativo vulnerabile applicando una soluzione di Virtual Patching.

Il team di Mithril ha condotto prima un Penetration Test sull’applicazione del cliente, rilevando diversi tipi di vulnerabilità effettivamente sfruttabili. Nel contesto particolare del cliente non era possibile apporre modifiche ai sistemi in produzione, nemmeno per poter applicare le patch di sicurezza raccomandate. La soluzione offerta da Mithril è stata di anteporre il Web Application Firewall ai servizi esposti dall’applicativo, con una semplice modifica al DNS. Intercettando quindi il traffico prima dell’applicativo, Mithril ha offerto una soluzione di virtual patching ottimale, offerndo il livello massimo di protezione al cliente.

Data la natura sensibile dei dati utilizzati dalla piattaforma, il cliente ha deciso di attivare uno specifico modulo di Mithril per controllare che gli utenti autorizzati ad accedere al servizio usassero password sicure e non compromesse. Questo modulo infatti intercetta in modo anonimo le password di accesso (ma senza conservarle o nemmeno visualizzarle in alcun modo da parte del Team Mithril), controllando che esse non siano presenti nei principali data breach. Nel caso una password abbia invece riscontro in qualche data leak avvenuto in passato, una notifica viene inviata in automatico all’utente e agli amministratori, consentendo di aggiornare le proprie password e autenticarsi così in modo sicuro e controllato.

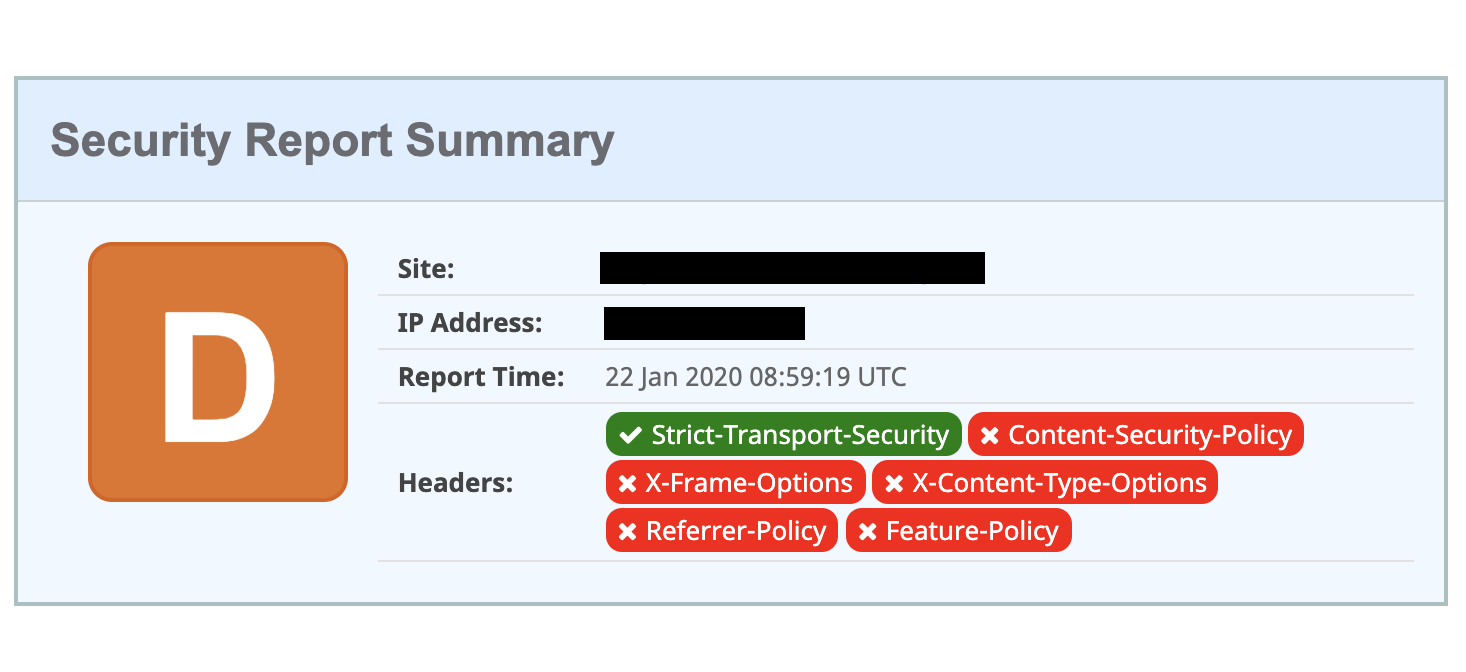

Prima dell’intervento del Team Mithril il sito del cliente presentava diverse problematiche di sicurezza derivanti da un errata configurazione dei Security Headers. L’importanza dei security headers è quella di aumentare la sicurezza degli utenti del sito direttamente sul loro browser. La corretta configurazione di questi response headers garantisce un primo strato di protezione da problematiche quali: Cross-Site Scripting, Man in The Middle, Information Leakage, ecc…

Tramite il sito https://securityheaders.com/, realizzato dal ricercatore e divulgatore Scott Helme, è possibile verificare lo stato di configurazione di un sito ricevendo un voto che può andare da F ad A+. Prima della nostra configurazione, il sito del cliente otteneva un punteggio D, a causa di molti headers non configurati.

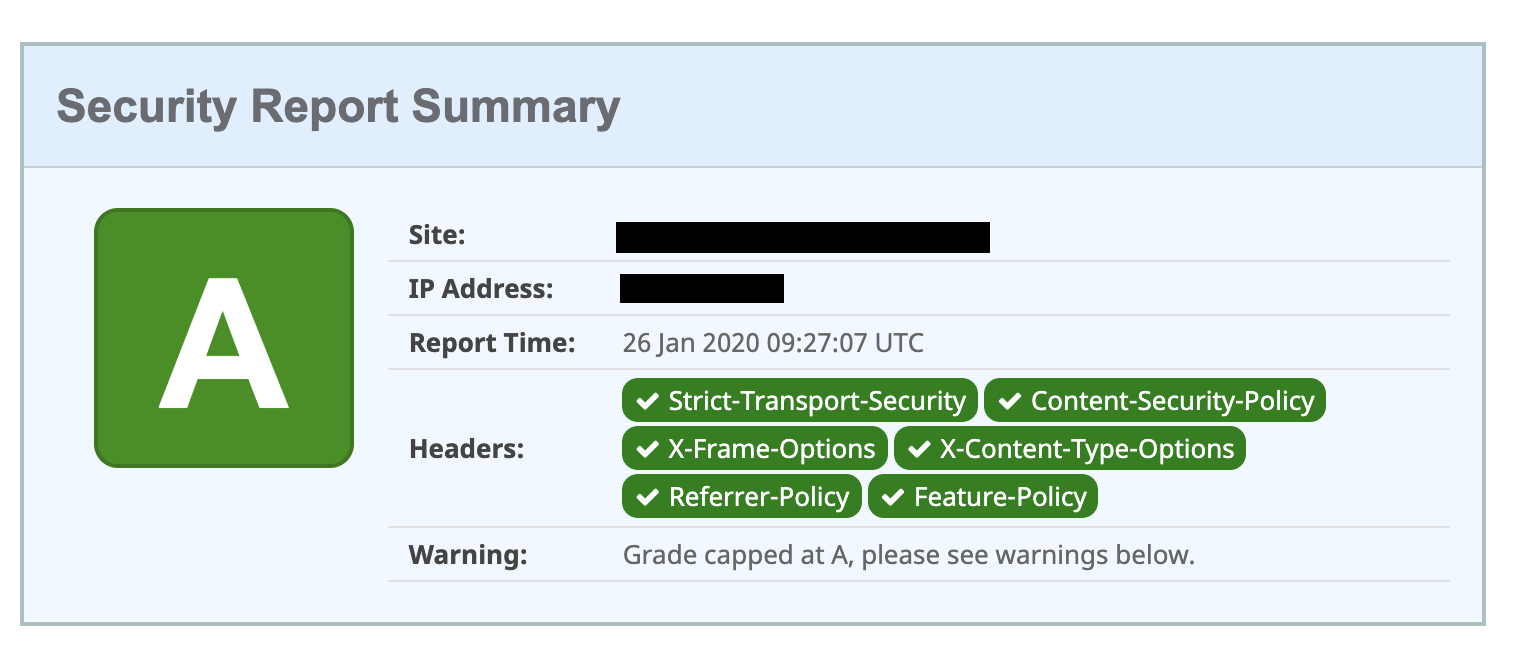

A seguito della nostra configurazione e dell’attivazione del servizio offerto da Mithril, il sito del cliente ha ottenuto il punteggio A, senza aver dovuto modificare la configurazione del server o il codice sorgente del sito.

PERCHÉ AFFIDARSI A MITRHIL:

Mithril è un Web Application Firewall as a Service che protegge siti web e applicazioni web interponendosi tra l’utente e il server web del cliente.

Per instradare il traffico ai siti Web e alle applicazioni Web del cliente tramite Mithril WAF, è necessaria solo una semplice modifica alla zona DNS.

Il 22% dei bot dannosi che visitano il tuo sito web finge di essere un vero browser: Mithril Bot & Crawler detection è un sistema in grado di capire se l’utente che visita un sito è effettivamente un browser “normale” o se invece si tratta di un crawler o bot. Poiché indagare sullo User-Agent spesso non è sufficiente, il sistema di rilevamento umano genera dinamicamente una JavaScript challenge che il browser dell’utente deve risolvere automaticamente per ottenere l’accesso a determinate aree del sito web.

Quando la protezione Mithril è attiva, offre un Rule Set dedicato al CMS principale (es. WordPress) che permette di rilevare e bloccare:

- attacchi di tipo bruteforce

- tentativi di enumerazione degli utenti

- avvisi di login fallito

- impedire l’accesso a funzioni inutilizzate e predefinite come API, XMLRPC, ecc …

Di seguito è possibile trovare un esempio degli attacchi rilevati e bloccati sul sito del Cliente tra cui compaiono scansioni con specifici tools di Scanning e richieste di file con estensioni non permesse, solitamente riconducibili alle fasi di information gathering precedenti un possibile attacco.